+ de 25 anos na vanguarda em cibersegurança com nossa equipe de ponta de hackesr éticos.

Temos o portefólio de cibersegurança especializado mais eficiente do mercado.

Pentest Web, mobile, redes e API.

Gerenciamento de Vulnerabilidades

Diagnóstico Cloud

Red Team como serviço

Hackers éticos com experiência prática e de investigação em cibersegurança ofensiva.

Documentação personalizada, em português e inglês, que cumpre os requisitos de todas as auditorias e diligências de cibersegurança.

Somos a única empresa na Europa que fornece análises preditivas da probabilidade de exploração de vulnerabilidades existentes através dos nossos pentests.

Equipe de hackers éticos altamente especializada fazem pentest há vários anos de experiência e confiança do mercado e de vários clientes.

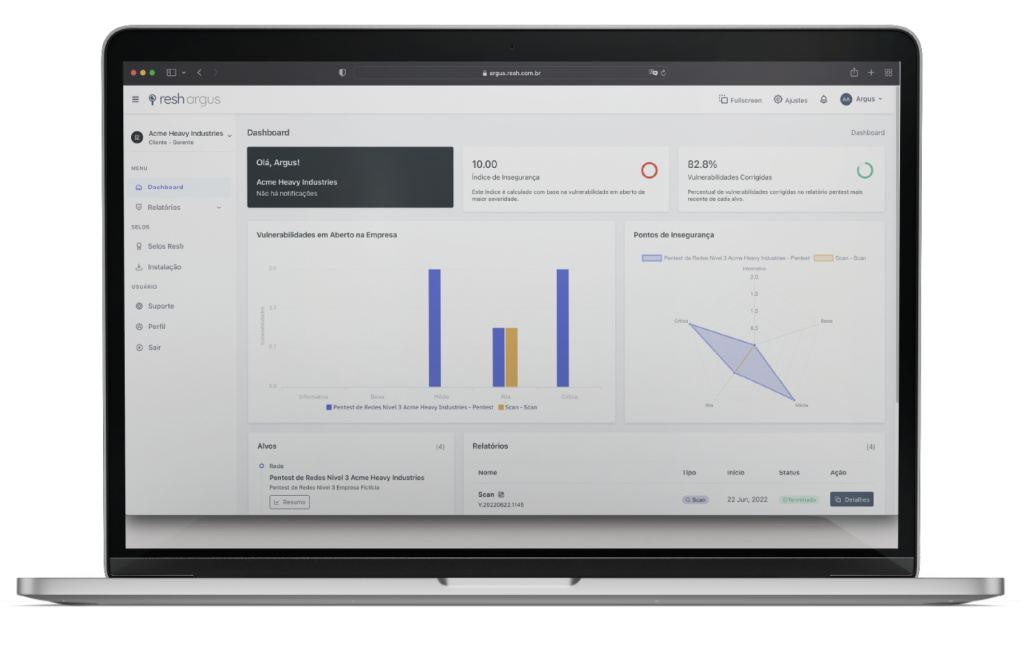

Acompanhe os testes, consulte indicadores de cibersegurança, gere relatórios com segurança e fale com os nossos hackers éticos, tudo de forma simples e online.

Veja oque nossos clientes dizem:

Corporate IT Auditor

Information Security Expert

Head of OGRC

VP Varejo e Indústria

Conte com a expertise da Resh para reduzir riscos, ganhar eficiência e operar com total segurança.